Schutz vor Phishing

Kriminelle versenden gefälschte Nachrichten per E-Mail und streuen falsche Links, um an Zugangsdaten und andere vertrauliche Informationen zu gelangen. Phishing heißt dieser Vorgang, also "Daten angeln". Die E-Mails sind immer geschickter an Originalnachrichten von zum Beispiel Versandhändlern, der Universität oder dem ITS angepasst. Doch wenn Sie genau hinschauen, enttarnen Sie die Fälschungen.

Phishing erkennen in 7 Schritten

Mit den folgenden Schritten enttarnen Sie Phishing ganz leicht. Wenn Sie bei einem der Schritte erkennen, dass es sich um Phishing handelt, führen Sie die nachfolgenden Schritte nicht mehr aus, sondern melden Sie die Mail direkt, an IT-Sicherheitsfall melden.

Machen Sie es zur Routine, sich bei E-Mails zu fragen:

- Kommt die Nachricht unerwartet?

- Passt der Absender nicht zur Nachricht?

- Ist die Anrede falsch oder passt diese nicht zum Absender?

- Werden sensible Daten abgefragt, etwa Geburtsdatum, ein Passwort, PIN oder TAN?

- Werden Sie aufgefordert, schnell zu handeln, um zum Beispiel Datenverlust zu verhindern?

- Werden Sie aufgefordert, Geld zu überweisen oder jemanden anzurufen, wobei in der Nachricht die dafür nötigen Informationen angegeben sind?

- Haben Sie beim vermeintlichen Absender kein Nutzerkonto?

Je mehr Fragen Sie mit „ja“ beantworten können, desto wahrscheinlicher handelt es sich um eine betrügerische Nachricht.

Besondere Vorsicht ist bei sensiblen Daten wie Passwörtern gefragt. Stellen der Universität Kassel, inkl. dem Informationssicherheitsbeauftragten, Admins oder dem ITS, würden Sie nicht auffordern, Ihr Passwort zu senden.

Übrigens: Die meisten der obigen Fragen können Sie auch auf den Telefon-, Fax- bzw. Briefpost-Kontext anwenden. Auch hier kann Phishing vorkommen.

Wenn die Nachricht einen Link enthält, prüfen Sie, wohin der Link Sie führt, d.h., welche Webadresse – auch URL genannt – tatsächlich hinter dem Link steckt, ohne den Link zu öffnen.

Ein Link kann meist daran erkannt werden, dass der Text blau und unterstrichen ist. Jedoch können Links auch in Form von Buttons oder Bildern in Nachrichten integriert sein.

Bei PCs und Laptops erscheinen die Webadressen in der Regel, wenn Sie mit der Maus über den Link fahren (und sozusagen mit dem Zeiger "berühren"), ohne ihn anzuklicken. Der Link wird entweder in der Statusleiste oder in einem Infofeld (auch Tooltip genannt) erscheinen.

Bei mobilen Geräten (Smartphones und Tablets) hängt das Vorgehen zum Identifizieren der Webadresse eines Links stark vom Gerät und von der jeweiligen App ab. Meist ist es so: Wenn Sie Ihren Finger für mindestens zwei Sekunden auf dem Link halten, dann wird die Webadresse im Dialogfenster angezeigt. Achten Sie darauf, dass Sie den Link dabei nicht versehentlich anklicken. Wenn Sie unsicher sind, warten Sie, bis Sie wieder an Ihrem PC oder Laptop sind.

Testen Sie dieses Vorgehen am besten bei einer Mail, die ganz sicher kein Phishing ist, um sich damit vertraut zu machen, wie Sie bei welchem Gerät die Webadresse identifizieren.

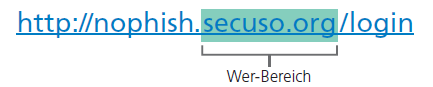

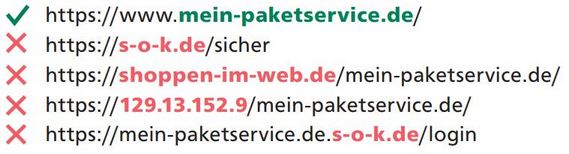

Wenn Sie die echte Webadresse entdeckt haben, identifizieren Sie den Wer-Bereich in der Webadresse.

Der Wer-Bereich einer Webadresse besteht aus den beiden Begriffen, die durch einen Punkt getrennt sind und sich vor dem ersten alleinstehenden Schrägstrich „/“ befinden (siehe Bild). Der Wer-Bereich ist der wichtigste Bereich, d. h. der wichtigste Indikator für die Erkennung gefährlicher Webadressen und damit von Nachrichten mit gefährlichen Links. In der Fachsprache wird er „Domain“ genannt. Falls hier Zahlen stehen, handelt es sich um eine sogenannte IP-Adresse und es ist höchstwahrscheinlich eine gefährliche Webadresse.

Beispiel einer gefälschten Webadresse: 123.45.67.8/uni-kassel.de oder www.uni-kasse1.de

Wenn Sie den Wer-Bereich in der Webadresse identifiziert haben, prüfen Sie, ob der Wer-Bereich einen Bezug zu dem (vermeintlichen) Absender und dem Inhalt der Nachricht hat und ob er korrekt geschrieben ist. Wenn Absender oder Betreff nicht zum Inhalt passen, dann klicken Sie nicht auf den Link. Es handelt sich hierbei sehr wahrscheinlich um eine betrügerische Nachricht.

Achtung! Teilweise werden in Phishing-Mails Links verwendet, die dem Original ähneln und beim flüchtigen Lesen als richtig wahrgenommen werden, zum Beispiel www.uni-kasse1.de statt www.uni-kassel.de.

Wenn Sie den Wer-Bereich nicht eindeutig beurteilen können, sollten Sie weitere Informationen einholen, z. B. mittels einer Suchmaschine.

Wenn Absender und Inhalt einer Nachricht plausibel erscheinen und die Nachricht einen Anhang enthält, dann prüfen Sie, ob dieser Anhang ein potenziell (sehr) gefährliches Dateiformat hat. Potenziell gefährliche Dateiformate sind:

- direkt ausführbare Dateiformate (sehr gefährlich), z. B. .exe, .bat, .com, .cmd, .scr, .pif

- Dateiformate, die Makros enthalten können, z. B. Microsoft Office Dateien wie .doc, .docx, .docm, .ppt, .pptx, .xls, .xlsx

- Dateiformate, die Sie nicht kennen

Wenn das Dateiformat potenziell (sehr) gefährlich ist, dann öffnen Sie den Anhang nur, wenn Sie diesen genauso von dem Absender erwarten.

Falls Sie unsicher sind, ob Sie die Nachricht einfach löschen können, sollten Sie weitere Informationen einholen. Dabei verwenden Sie auf keinen Fall die Kontaktmöglichkeiten aus der Nachricht. Rufen Sie z. B. den Absender an.

Wenn Sie bei Office-Programmen nach dem Öffnen gefragt werden, ob sogenannte Makros ausgeführt werden sollen, ist dies ein guter Zeitpunkt, erneut zu überlegen, ob die Nachricht, aus der die Datei stammt, nicht doch eine betrügerische Nachricht ist. Brechen Sie den Vorgang erst einmal ab. Kontaktieren Sie den (vermeintlichen) Absender über die Ihnen bekannten oder recherchierten Kontaktdaten. Nutzen Sie dazu keinesfalls die in der Mail angegebenen Kontaktdaten.

Video statt Text?

Phishing-E-Mails enttarnen! | BSI

Generelle Schutzmaßnahmen

- Verwenden Sie ein aktuelles Virenschutz-Programm. Mitarbeitende der Universität Kassel können die Software der Firma Sophos kostenlos verwenden. Mehr Informationen

- Aktualisieren Sie Ihre Passwörter im Identitätsmanagement nur über die offiziellen Seiten der Universität Kassel

- Überprüfen Sie den Sicherheitsstatus von Webseiten, auf denen Sie persönliche Informationen eingeben. Achten Sie darauf, dass die URL mit „https“ beginnt. Auf gesicherten Seiten, die die Daten verschlüsselt übertragen, erscheint zudem in der Adresszeile des Browsers ein Schloss vor der URL. Details hierzu finden Sie auf den Webseiten zu Verschlüsselung und Zertifikaten des Bundesamtes für Sicherheit in der Informationstechnik (BSI).

- Weitere Informationen und Tipps: Ausführliche Informationen und weitere wertvolle Tipps rund um Informationssicherheit finden Sie auch auf den Webseiten BSI für Verbraucher des Bundesamtes für Sicherheit in der Informationstechnik (BSI).

Quellen

Go-Link dieser Seite: https://www.uni-kassel.de/go/schutz-vor-phishing